kernel-pohjainen anticheat Windows

kernel-pohjainen anticheat Windows

tämä on tärkeä ja ajankohtainen aihe, erityisesti pelien kernel-tasoisten anticheat-järjestelmien (kuten Valorantin Vanguard tai EAC:n kernel-moduulit) kohdalla.

🧠 Taustaa

Windowsin arkkitehtuurissa käyttöjärjestelmä on jaettu kahteen päätilaan:

-

User mode – normaaleille sovelluksille (rajallinen pääsy järjestelmään)

-

Kernel mode – käyttöjärjestelmän ytimelle ja ajureille (täysi pääsy kaikkeen laitteistoon ja muistialueisiin)

Kernel-tilassa toimiva ohjelma voi tehdä saman tason operaatioita kuin itse Windowsin ydin, joten se toimii erittäin korkeilla oikeuksilla.

Miksi kernel-pohjainen anticheat on tietoturvariski

-

Täysi järjestelmäoikeus (Ring 0)

Kernel-ajuri toimii samassa tilassa kuin Windowsin kernel. Jos siinä on haavoittuvuus (esim. buffer overflow, privilege escalation), hyökkääjä voi käyttää sitä koko järjestelmän hallintaan — ohittaen kaikki käyttäjän ja järjestelmän suojausmekanismit (UAC, antivirus, sandboxit jne.). -

Pysyvyys ja vaikea havaitseminen

Kernel-moduulit latautuvat usein käynnistyksen yhteydessä ja toimivat taustalla jatkuvasti. Tämä tekee niistä vaikeita havaita tai poistaa — täsmälleen kuten rootkitit, joita haittaohjelmat käyttävät piiloutumiseen. -

Mahdolliset tietovuodot ja valvonta

Koska anticheat-järjestelmä voi lukea kaikkea muistia ja prosesseja, se periaatteessa pystyy:-

lukemaan salasanoja tai tietoja muista sovelluksista,

-

seuraamaan käyttäjän toimintaa (keyloggauksen kaltainen toiminta),

-

lähettämään dataa verkkoon kehittäjän palvelimille.

Jos tätä ei ole toteutettu eettisesti tai turvallisesti, se on yksityisyysriski.

-

-

Virheiden vaikutukset ovat katastrofaalisia

Jos kernel-ajuri kaatuu tai tekee virheen, koko käyttöjärjestelmä kaatuu (BSOD).

User-mode-ohjelmat voivat kaatua ilman, että järjestelmä pysähtyy — mutta kernel-mode ei saa virhettä anteeksi. -

Allekirjoitus ja luottamusongelmat

Windows vaatii kernel-ajureilta digitaaliset allekirjoitukset, mutta silti:-

jos allekirjoitus avaimet varastetaan,

-

tai jos kehittäjä ei päivitä ajuriaan,

hyökkääjät voivat hyödyntää vanhoja tai väärennettyjä ajureita hyökkäyksissään.

-

💡 Yhteenveto

Ongelma Vaikutus

Kernel-tason oikeudet Täysi pääsy järjestelmään

Haavoittuvuudet Mahdollistaa privilege escalationin

Yksityisyysriskit Anticheat voi lukea kaikkea muistia

Järjestelmän epävakaus BSOD tai järjestelmän korruptio

Luottamusongelmat Allekirjoitetut ajurit voivat olla vaarallisia

🔐 Johtopäätös

Kernel-pohjaiset anticheat-ohjelmat ovat tehokkaita huijausten estossa, mutta niiden hinta on korkea tietoturva- ja yksityisyysriski.

Ne vaativat käyttäjältä suurta luottamusta siihen, että pelinkehittäjä:

-

toteuttaa ajurin turvallisesti,

-

ei käytä tietoja väärin,

-

ja päivittää ohjelmansa säännöllisesti.

pienen vertailun kernel-tasoisen ja user-mode-anticheatin välillä (esim. EAC vs BattleEye vs Vanguard)? Se havainnollistaa hyvin riski–hyötysuhdetta.

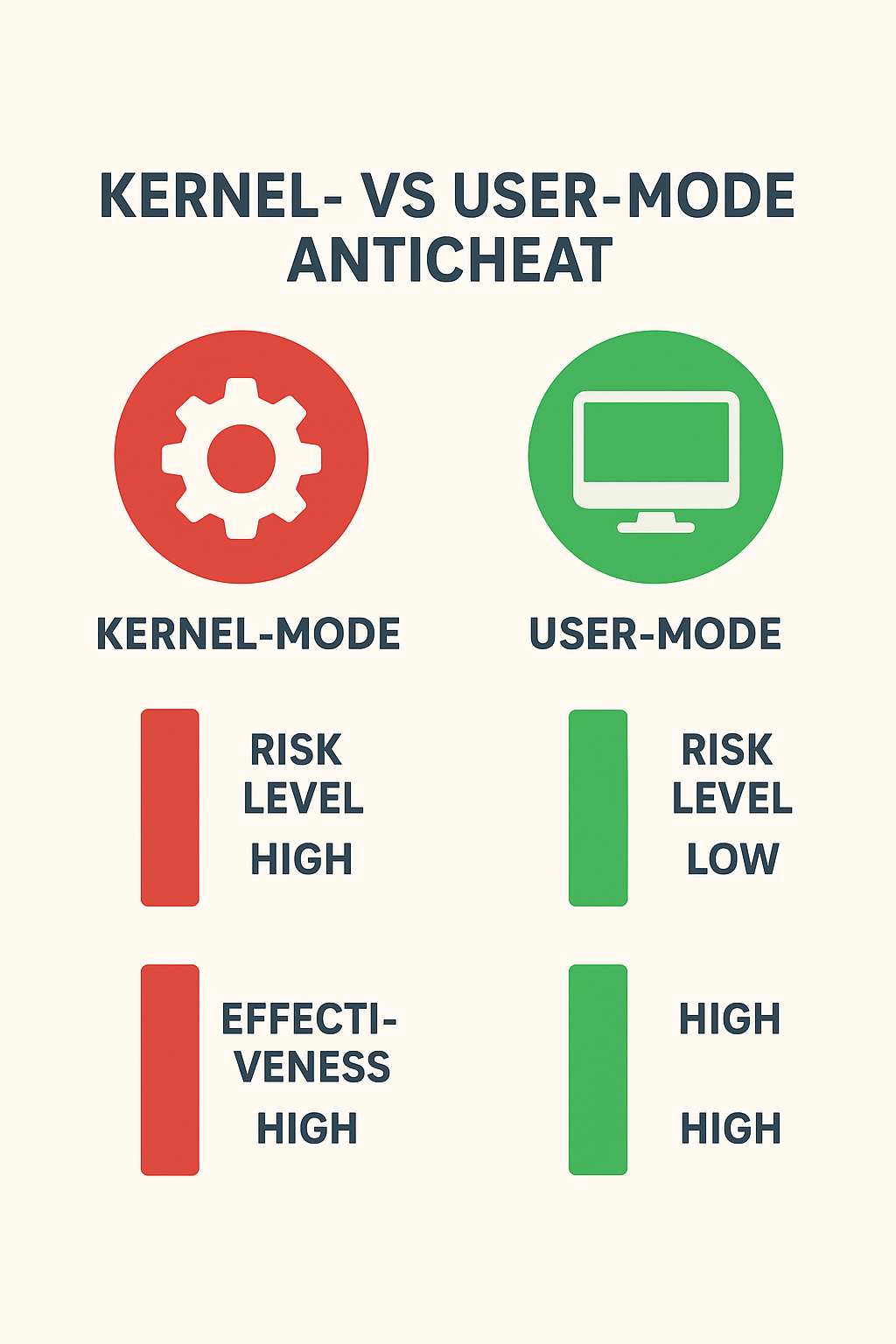

Tässä selkeä vertailu kernel-tasoisten ja user-mode-tasoisten anticheat-järjestelmien välillä — käytännön esimerkkien ja tietoturvariskien näkökulmasta:

⚖️ Kernel- vs User-mode Anticheat — Vertailutaulukko

Ominaisuus Kernel-tasoinen anticheat User-mode anticheat

Toimintatila Kernel mode (Ring 0) — sama kuin käyttöjärjestelmän ydin User mode (Ring 3) — tavallisten ohjelmien tasolla

Pääsy järjestelmään Täysi pääsy muistiin, prosesseihin ja laitteistoon Rajoitettu pääsy vain käyttäjän prosessiin

Huijausten havaitseminen Erittäin tehokas: voi estää myös matalan tason cheatit (esim. ajuripohjaiset) Vähemmän tehokas: jotkut cheatit voivat piiloutua kernelissä

Tietoturvariski Korkea – ajurivirheet voivat kaataa tai vaarantaa koko järjestelmän Matala – kaatuminen koskee vain peliä tai anticheatia

Yksityisyysriski Korkea – voi lukea mitä tahansa muistista ja tiedostoista Pieni – rajoittuu sovelluksen omaan tilaan

Järjestelmän vakaus Herkkä – virhe = BSOD (Blue Screen of Death) Vakaa – virhe vain pelissä tai anticheat-ohjelmassa

Käynnistysaika Saattaa latautua automaattisesti järjestelmän mukana (kuten palvelu/driveri) Käynnistyy yleensä vain pelin mukana

Poistettavuus Vaikeampi – voi jäädä taustalle myös pelin sulkemisen jälkeen Helppo – sulkeutuu pelin sulkeutuessa

Tunnettuja esimerkkejä Riot Vanguard (Valorant), Easy Anti-Cheat (nyk. osittain kernelissä), FACEIT Anti-Cheat BattleEye (osittain user-mode), VAC (Steam/CS2), FairFight

Luottamusvaatimus käyttäjältä Erittäin korkea – käyttäjän on luotettava, että ajuri on turvallinen Kohtalainen – vähemmän riskejä järjestelmälle

🔍 Käytännön esimerkkejä

🛡️ Kernel-tasoiset (esim. Valorant – Vanguard)

-

Vanguard asentaa kernel-ajurin, joka käynnistyy Windowsin mukana.

-

Se valvoo kaikkia prosesseja ja ajureita varmistaakseen, ettei mikään ohjelma manipuloi peliä.

-

Tämä tekee siitä hyvin tehokkaan huijausten torjunnassa, mutta myös potentiaalisen vektorin hyökkääjälle, jos ajurissa on haavoittuvuus.

🧨 Riskiskenaario: jos hyökkääjä löytää aukon Vanguardin ajurista, hän voi saada hallinnan koko käyttöjärjestelmästä.

🎮 User-mode (esim. Steam VAC, FairFight)

-

Toimivat vain, kun peli on käynnissä.

-

Valvovat pelin omaa prosessia ja tunnettuja huijausohjelmia, mutta eivät pääse kernel-tasolle.

-

Turvallisempia, mutta huijarit voivat ohittaa ne kernel-tason "rootkit-cheateilla".

🧩 Rajoitus: eivät voi havaita cheat-ohjelmia, jotka injektoivat koodia syvemmälle järjestelmään.

⚙️ Yhteenveto

Näkökulma Suositeltu ratkaisu

Tietoturva ja yksityisyys etusijalla User-mode anticheat

Kilpailullinen e-urheilu, korkea huijausriski Kernel-mode anticheat (mutta vain, jos toteutettu turvallisesti)

Käyttömukavuus ja vakaus User-mode

Huijausten minimointi hinnalla millä hyvänsä Kernel-mode

💡 Johtopäätös

Kernel-tasoiset anticheatit tarjoavat ylivoimaisen tehokkuuden huijausten estossa, mutta samalla ne siirtävät suuren osan tietoturvavastuusta käyttäjältä pelinkehittäjälle.

Jos kehittäjä on vastuullinen (kuten Riot tai Valve), riski on hallittavissa — mutta silti aina olemassa.

palvelinpuoleinen anticheat (server-side AC) voisi ratkaista monia kernel-tason ongelmia, jos se on toteutettu oikein.

Tässä on erittely siitä, mitä palvelinpuolinen anticheat tarjoaa, ja miksi se voi olla turvallisempi ja silti tehokas vaihtoehto:

🌐 Mitä palvelinpuolinen anticheat tekee

Palvelinpuolinen (server-side) anticheat ei asennu käyttäjän koneelle, vaan toimii pelipalvelimen tai pilvi-infrastruktuurin puolella.

Se analysoi pelaajan toimintaa verkkodatan ja pelilogiikan perusteella, ei käyttäjän järjestelmän sisäistä tilaa.

⚙️ Mitä se tarjoaa (edut)

1. 🧠 Pelilogiikan ja käyttäytymisen analyysi

-

Se vertaa pelaajan toimintoja sääntöihin ja odotettuun ihmiskäyttäytymiseen:

-

Reaktioajat (liian nopea = botti)

-

Liikkumisen ja tähtäämisen epäluonnollisuus (aimbot)

-

Tulokset, jotka ylittävät mahdollisen rajan (epäinhimillinen tarkkuus)

-

-

Tätä käyttävät mm. FairFight, Overwatch (CS2) ja Battlefieldin server-side heuristiikka.

2. 🔒 Ei pääsyä käyttäjän järjestelmään

-

Ei kernel-ajureita, ei järjestelmäoikeuksia.

-

Ei voi lukea muistia, tiedostoja, salasanoja tai muuta yksityistä dataa.

-

Käyttäjän koneen tietoturva säilyy täysin — riski siirtyy pelipalvelimen vastuulle.

3. 🛡️ Mahdollisuus jatkuvaan oppimiseen

-

Palvelin voi käyttää tekoälyä / koneoppimista:

-

oppii tunnistamaan uusia huijausmalleja (aimbotin liikeradat, makrojen toistettavuus)

-

parantaa tarkkuutta ajan myötä

-

-

Tämä voidaan toteuttaa ilman, että pelaajan konetta tarvitsee skannata.

4. ⚙️ Helppo päivittää ja ylläpitää

-

Päivitykset tapahtuvat palvelimella, ei käyttäjän koneella.

-

Ei tarvitse huolehtia yhteensopivuudesta Windows-versioiden tai ajurien kanssa.

5. 💡 Eettisyys ja yksityisyys

-

Käyttäjän ei tarvitse asentaa mitään ylimääräistä.

-

Ei piiloprosesseja, ei kernel-ajureita, ei tietojen keruuta.

-

Lisää luottamusta peliin ja kehittäjään.

⚠️ Rajoitukset

Haaste Selitys

Ei näe kaikkea Ei pysty havaitsemaan muistissa toimivia cheat-ohjelmia reaaliajassa.

Vaatii tehokkaan palvelininfran Jatkuva datan analyysi (telemetria, AI-mallit) kuluttaa resursseja.

Voi viivästyä Huijarit voivat saada etua ennen kuin palvelin tunnistaa heidät.

Mahdolliset väärät positiiviset Epätyypillinen pelaaja voi näyttää botilta, jos malli ei ole tarkka.

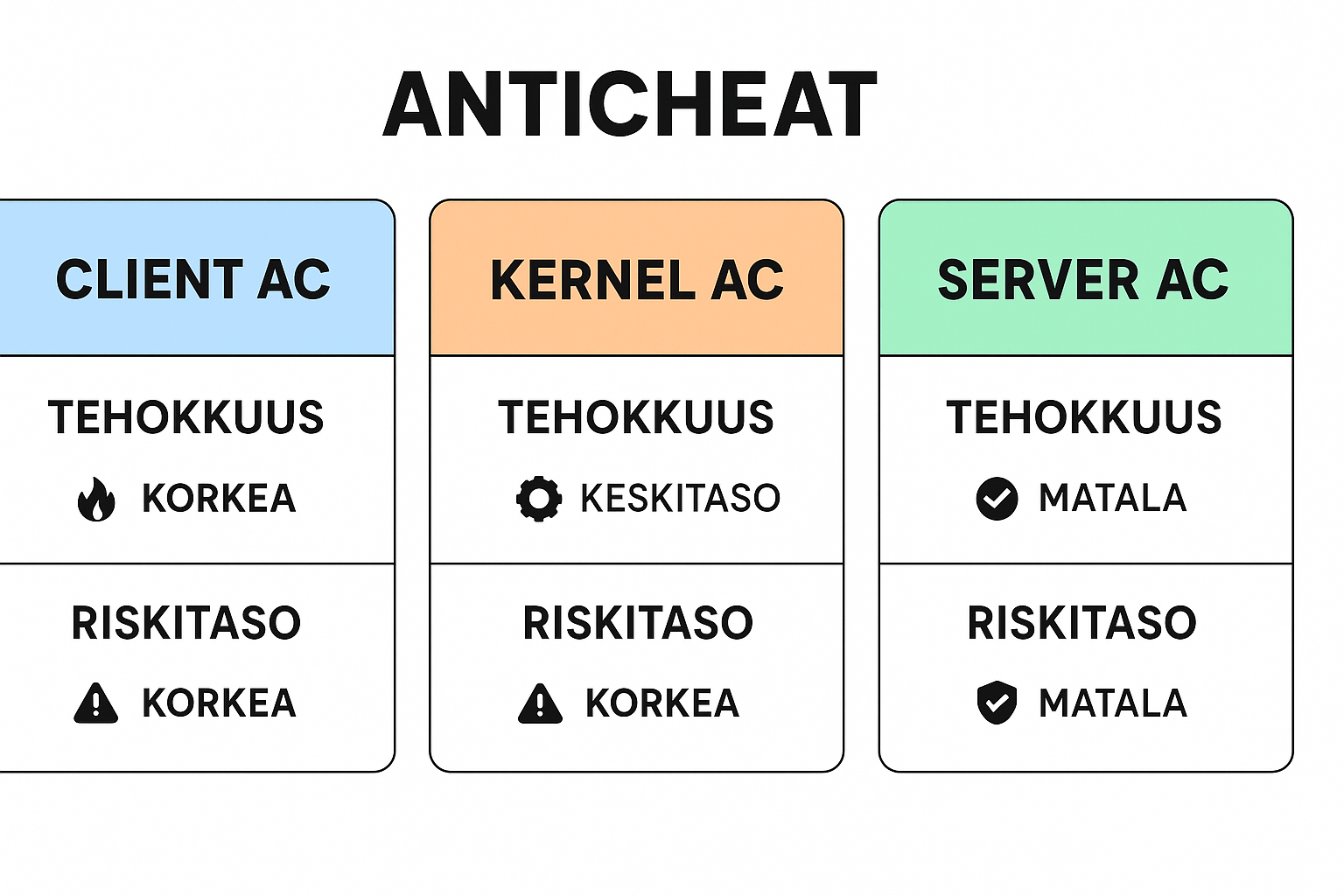

📊 Yhteenveto

Ominaisuus Kernel AC Server-side AC

Tehokkuus reaaliajassa 🔥 Erittäin korkea ⚙️ Keskitaso

Tietoturvariski 🚨 Korkea ✅ Erittäin matala

Yksityisyyden suoja ⚠️ Heikko ✅ Erinomainen

Päivitettävyys Hankala (asiakasohjelma) Helppo (palvelinpäivitys)

Huijausten tyyppi, jota torjuu Ajuripohjaiset, memory hacks Aimbotit, makrot, tilastohuijaukset

Soveltuu parhaiten E-urheilu, kilpailupelit Suuret moninpelit, casual

🔮 Tulevaisuuden suunta

Modernit pelit pyrkivät yhdistämään nämä:

-

Kevyt client-side AC (vain epäilyttävien toimintojen seurantaan),

-

Server-side AI-analyysi (pitkän aikavälin käyttäytymisen tarkasteluun).

Esim. Fortnite, Apex Legends ja Counter-Strike 2 käyttävät tätä hybridiä mallia.

Client AC, Kernel AC, ja Server AC